Global ID Swiss: identificazione biometrica 3D delle vene del dito.

Il termine “autenticazione biometrica” si riferisce all'identificazione delle persone in base alle loro caratteristiche corporee. Il riconoscimento facciale e l'autenticazione delle impronte digitali sono comunemente usati. La tecnica di autenticazione venosa del dito, d'altra parte, ha recentemente guadagnato molto interesse come nuovo metodo di autenticazione biometrica grazie alla sua elevata precisione di autenticazione rispetto alle tecnologie biometriche esistenti.

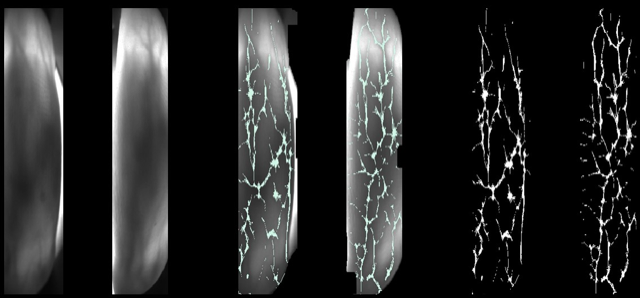

L'identificazione delle vene del dito è una tecnica per identificare una persona in base al modello venoso nella punta delle dita. I modelli venosi appaiono come una serie di linee nere perché la deossiemoglobina nel sangue assorbe la luce del vicino infrarosso. L'immagine dei modelli di vene del dito viene catturata utilizzando l'illuminazione nel vicino infrarosso e una fotocamera specifica. Successivamente, l'immagine viene trasformata in dati del modello e salvata come modello per i dati di autenticazione biometrica. Durante l'autenticazione, l'immagine delle vene delle dita dell'utente viene registrata e confrontata con il modello salvato dell'utente.

Global ID Swiss, un consorzio di tre laboratori svizzeri, ha aperto la strada all'uso della tecnologia 3D nel riconoscimento delle vene delle dita per affrontare i problemi di sicurezza biometrica presenti e futuri. Questa tecnica garantisce la riservatezza dei dati dell'utente.

Fondatore di GLOBAL ID SA,, uno spin-off di EPFL che porta questa tecnologia di identificazione biometrica sul mercato.,

La tecnologia biometrica basata su riconoscimento delle vene è considerato etico perché la chiave è nascosta e quindi impossibile da rubare. E la crittografia viene eseguita end-to-end con un codice casuale che cambia costantemente., , ,

Attraverso il nostro mandato primario di istruzione e formazione nell'assistenza sanitaria e in altre aree, la partnership FSF-IHCE con ID globale, Rete sanitaria digitale globale ed John Snow Inc mira a ridurre al minimo la criminalità informatica globale.

Educare i dipendenti e sensibilizzare il pubblico sul loro ruolo nella sicurezza informatica. E l'impatto che può avere sulle vite umane favorisce una cultura della sicurezza. Inoltre, miriamo a promuovere le innovazioni tecnologiche attraverso seminari di formazione che miglioreranno la sicurezza, l'accessibilità e la fattibilità a lungo termine di dati e informazioni.

Ci auguriamo che con il vostro aiuto sotto forma di partnership e donazioni, saremo in grado di fornire formazione e sensibilizzare per contribuire a promuovere la pace e ridurre al minimo i conflitti informatici nello spazio digitale:

Sicurezza informatica nell'assistenza sanitaria.

Quando si tratta di sicurezza informatica, il settore sanitario ha sempre avuto difficoltà. Deve trovare un equilibrio tra il suo desiderio di aiutare i pazienti a stare meglio e l'esigenza di salvaguardare le informazioni molto sensibili generate dal trattamento.

Nel 2015, ci sono state oltre 750 violazioni dei dati, con le prime sette che hanno esposto oltre 193 milioni di dettagli personali a frodi e furti di identità. Il settore sanitario ha le tre principali violazioni della sicurezza dei dati.

L'hack di Anthem è stato il più grande nella storia dell'assistenza sanitaria. L'hack ha rivelato i dettagli personali di 78.8 milioni di membri e dipendenti di Anthem attuali ed ex. Compresi nomi, date di nascita, numeri di previdenza sociale, indirizzi di casa e altre informazioni personali.

Nel 2015 gli attacchi sono continuati. Più di 11 milioni di record sanitari sono stati compromessi a causa di attacchi informatici nel giugno 2016. Secondo un nuovo rapporto di Ponemon, una società di ricerca privata, il costo medio per le organizzazioni sanitarie per dati compromessi è di $ 355. Rispetto a $ 158 in altri settori per record perso o rubato. Per le 383 organizzazioni che hanno preso parte allo studio Ponemon, il costo medio complessivo di una violazione dei dati è stato di 4 milioni di dollari. Alla luce di queste cifre, è chiaro che la sicurezza informatica e dei dati è un grosso problema nel settore sanitario.

Poiché le informazioni sulla salute personale (PHI) sono più preziose sul mercato nero rispetto a molte altre forme di informazioni di identificazione personale, le organizzazioni sanitarie sono state a lungo un campo interessante e redditizio per gli attori delle minacce. Questi dati sono condivisi in tutto il sistema sanitario pubblico. Che include tutte le organizzazioni pubbliche, commerciali e senza scopo di lucro che aiutano a offrire servizi sanitari pubblici vitali all'interno di una giurisdizione. Di conseguenza, è più probabile che i ladri informatici attacchino i database medici per guadagno finanziario/personale.

A seguito della pandemia di COVID-19, gli ospedali stanno implementando apparecchiature per il monitoraggio dei pazienti come i sensori di segni vitali in numero maggiore che mai. Questi dispositivi di monitoraggio del paziente possono essere utilizzati in remoto e inviare informazioni vitali ai professionisti del settore medico, consentendo loro di trattare adeguatamente le esigenze del paziente. Tuttavia, a causa della sua natura sempre più connessa e wireless, consentire ai dispositivi di avere accesso remoto aumenta la superficie di attacco.

Minacce e vulnerabilità nel cyberspazio possono compromettere la riservatezza, la disponibilità e l'integrità delle reti IT e delle apparecchiature mediche ad esse collegate. Se i sistemi vengono violati, a Denial of Service distribuito (DDoS) l'attacco potrebbe avere conseguenze fisiche catastrofiche per la cura del paziente e portare a una perdita di fiducia negli operatori sanitari.

Promozione dei diritti umani – Diritto internazionale umanitario nel cyberspazio.

Non sorprende che i governi, l'industria e la comunità tecnica si stiano concentrando maggiormente sulla sicurezza informatica poiché gli attacchi diventano più diffusi, complessi e gravi. Tuttavia, le iniziative per migliorare la sicurezza informatica spesso trascurano o, peggio, considerano i diritti umani come un ostacolo alla sicurezza informatica. Questa è un'ipotesi rischiosa e imprecisa. È tempo di iniziare ad affrontare la sicurezza informatica come una questione di diritti umani.

La negazione dell'accesso alle informazioni e alla relativa infrastruttura sottostante, come la chiusura della rete, viola una varietà di diritti, inclusa la capacità degli individui di esprimersi, riunirsi e associarsi liberamente e godere di una varietà di diritti economici, sociali e culturali.

Esistono diversi esempi di violazione della riservatezza delle informazioni. Che si tratti di violazioni dei dati finanziari, monitoraggio diffuso del governo o attacchi mirati a difensori dei diritti umani o giornalisti. Il tutto in violazione del diritto alla privacy, tra gli altri diritti. Le violazioni della sorveglianza sulla riservatezza delle comunicazioni sono state collegate a gravi violazioni dei diritti umani come la detenzione, la tortura e gli omicidi extragiudiziali. Il monitoraggio del dissidente saudita Omar Abdulaziz, che ha contribuito all'uccisione arbitraria del giornalista saudita Jamal Khashoggi, è un esempio di una situazione particolarmente atroce.

I rischi associati alle vulnerabilità della sicurezza informatica aumenteranno solo man mano che più persone e dispositivi saranno interconnessi. Sfortunatamente, i governi non stanno concentrando i colloqui sulla sicurezza informatica sui diritti umani. O, peggio, stanno usando la sicurezza informatica come pretesto per aumentare il controllo di Internet.

Sicurezza informatica sugli umanitari.

L'informazione è la forza trainante degli aiuti umanitari. Le informazioni influenzano le priorità e l'allocazione delle risorse, dai primi allarmi alla valutazione dei bisogni fino alle valutazioni finali. Inoltre, una crisi motiva le persone a raccogliere e condividere informazioni personali che normalmente non divulgherebbero. Ad esempio i nomi dei familiari scomparsi, i problemi e le esigenze mediche e la loro ubicazione attuale e precedente. Infatti, il principio umanitario di imparzialità, che richiede che l'aiuto sia dato solo sulla base del bisogno, necessita di questa conoscenza.

I sistemi sanitari stanno diventando sempre più digitalizzati e collegati in rete, ma spesso non sono protetti, il che li rende altamente vulnerabili agli attacchi informatici. Le infrastrutture idriche ed elettriche, così come gli ospedali, vengono spesso distrutte dai bombardamenti nei conflitti armati. E i servizi sono solo parzialmente o non funzionano affatto: immagina un grande attacco informatico per di più! Questo ha il potenziale per essere disastroso. I civili coinvolti nella guerra e nella violenza stanno già combattendo abbastanza duramente senza che i loro problemi peggiorino.

Sezione Partner: